El viejo orden mundial no volverá.

Hasta hace no poco tiempo, la tecnología condicionaba a la política. Todos recordamos el caso de Cambridge Analytica, que obtuvo datos de Facebook para crear perfiles de votantes y personalizar mensajes en redes sociales que influyeron en las elecciones de 2016 en Estados Unidos.

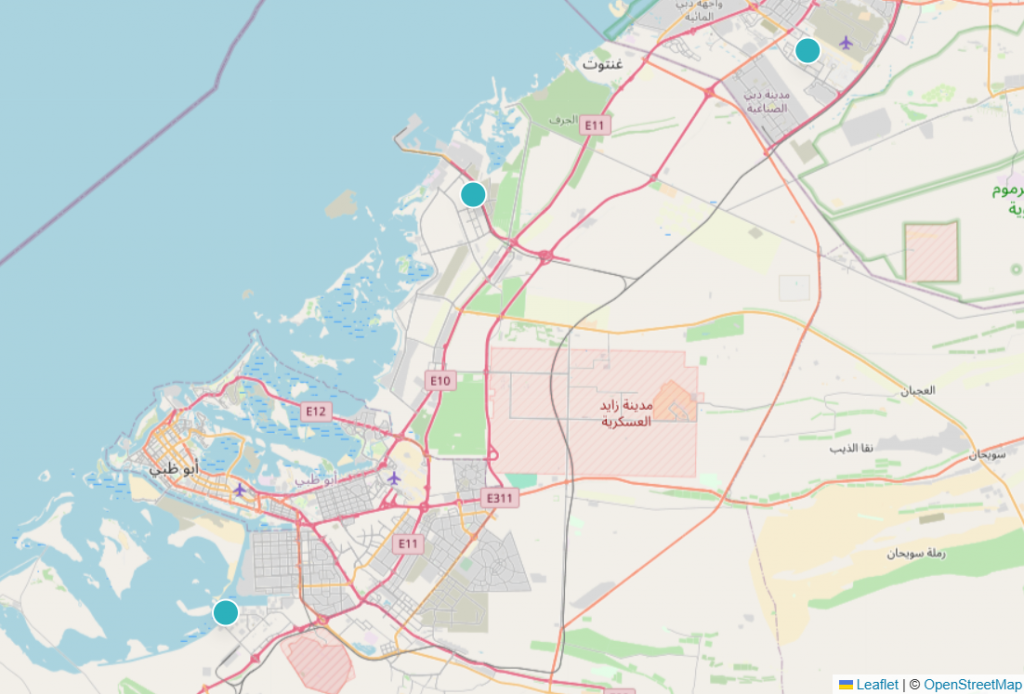

Ahora, las tornas han cambiado y es la política, la que condiciona a la tecnología. El pasado 1 de marzo se produjo el primer ataque militar a un centro de proceso de datos de un proveedor de cloud. El ataque con drones de Irán logró inutilizar dos zonas de la región de Emiratos Árabes de Amazon Web Services (AWS) y ocasionar un apagón en su zona de Bahréin debido a incendios y fallos en los equipos de refrigeración.

CPDs de AWS en Emiratos

Parece más lógico que nunca proceder con cautela, y aplicar una política de mitigación de riesgos donde la descentralización prevalezca como mecanismo de resiliencia para nuestras organizaciones. Este principio puede, y en mi opinión debería empezar a aplicarse en toda y cada una de las capas de nuestras infraestructuras y aplicaciones.

Almacenamiento: resiliencia frente a centralización

Si empezamos con el almacenamiento del dato, es muy recomendable utilizar:

- alta disponibilidad,

- replicaciones en caliente entre centros de datos y

- terceras copias de seguridad aisladas

para recuperar la actividad en caso de desastre o ciberataque. Pero también es importante que tengamos en cuenta las nuevas circunstancias que vivimos a la hora de explotar esos datos.

Así por ejemplo, en lugar de centralizar toda la información en un datalake más vulnerable, sería aconsejable federar los datos de distintas fuentes y ubicaciones para explotarlo desde un Data Lakehouse.

Una vez asegurado el dato, el siguiente desafío es garantizar la continuidad del cómputo.. No deberíamos centrarnos exclusivamente en el rendimiento económico de los procesadores y la eficiencia energética de los equipos. Ahora en nuestra tabla de evaluación de los servidores habría que añadir factores como la rugerización para resistir vibraciones, impactos, humedades y polvo, así como la posibilidad de soportar altas temperaturas incluso en los CPDs mejor acondicionados.

Y porqué no, pedir que los equipos sean lo suficientemente versátiles como para admitir varias generaciones de procesadores para alargar así la vida útil de los sistemas más allá de los 3 ó 5 años convencionales.

En cuanto a las redes, además de asegurarse el suministro dual de energía, habría que evitar topologías en estrella o bus, para favorecer despliegues en malla que garanticen una mejor calidad de servicio en caso de interrupción del servicio y faciliten la ejecución de aplicaciones distribuidas / grid computing a cambio de aumentar los costes operativos.

El papel de los proveedores de servicios

Por otro lado, a la hora de empaquetar toda esta infraestructura para las pequeñas y medianas empresas, los proveedores de servicios cloud, hosting y housing, deberían plantearse si su negocio será sostenible con este cambio de paradigma.

A mi juicio, si bien algunos servicios de valor añadido podrán mantenerse centralizados, aquellos de misión crítica para la viabilidad de las empresas acabarán replicados o desplazados hacia el edge, es decir alojados y diseñados para mantenerse operativos de forma independiente de los servicios centrales por periodos prolongados de tiempo.

Quizás veamos un resurgir de los Portable Modular Data Center (PMDC), más allá de los servicios móviles a zonal rurales o para picos de demanda, sino como mecanismo de contingencia para dotar de servicios IT/OT a una instalación en caso de emergencia o necesidad productiva.

Sin embargo, ninguna de estas medidas serán efectivas sin una infraestructura segura, y un software que se ejecute sobre la misma, de forma autónoma y fácilmente reemplazable por otras alternativas. De este modo cada capa (dato, cómputo, red, seguridad, software y personas) serán capaces de responder de forma adecuada a ese nuevo orden geopolítico.

El impacto en la Seguridad y el Software

Respecto a la seguridad de las infraestructuras

- el cifrado de los datos -no hace falta que sea con algoritmos cuánticos, de momento-,

- la aplicación del principio zero-trust a los accesos,

- el uso de agentes de IA para automatizar la monitorización y auditoría,

- el empleo de redes privadas móviles (PMN), Secure Access Service Edge (SASE) y SD-WAN en las comunicaciones,

- el geo-fencing de los recursos y la prevención de pérdida de datos (DLP), así como

- la implementación de mecanismos zero-touch para el despliegue de dispositivos en un entorno cada vez distribuido,

reducirán los errores humanos, los vectores de penetración y el robo de información corporativa.

Si bien ser agnóstico en el software sigue siendo difícil pese a las iniciativas de código abierto, ahora más que nunca los departamentos de compras deberían tomar la medida higiénica de diversificar entre varios proveedores y evaluar la cadena de suministro (humana y física) de los fabricantes en caso de guerra.

Más allá del impacto de la IA generativa en las aplicaciones SaaS mediante la desagregación de funcionalidades y la individualización de los requisitos, en este nuevo mundo la dependencia de las comunicaciones se vuelve un riesgo sistémico, al que se unen las dificultades de integración con el resto de aplicaciones y la soberanía del dato como principal activo de las organizaciones.

Quién sabe si las aplicaciones SaaS acabarán derivando en marketplaces de funciones elementales, propias y de terceros, que acaben siendo ensambladas en aplicaciones ad-hoc por agentes IA al más puro estilo Lovable.

Nuevas formas de trabajar

¿Y el factor humano? Si bien resulta tentador pensar que el talento humano pasará a un segundo plano en este nuevo orden mundial, personalmente creo que las personas cualificadas seguirán siendo clave para desatascar situaciones fuera de lo normal o donde los guardarraíles aplicados a la IA le impidan operar satisfactoriamente.

En base a lo anterior, también tendremos que incorporar a las personas dentro de nuestro plan de acción. Por un lado, habrá que revisitar qué funciones son nucleares para nuestro negocio y cuáles son susceptibles de externalizarse, imponiendo servicios locales o regionales a los proveedores con el fin de reducir el riesgo geopolítico.

En lugar de concentrar a todos los trabajadores en unas mismas instalaciones, los cuarteles generales y los centros de competencia deberían diluirse en favor de células productivas de proximidad que pudieran trabajar agrupados por cercanía geográfica o funcional.

Y si queremos reducir aún más el riesgo para las operaciones, deberíamos optar por un modelo totalmente virtualizado de trabajo donde las comunicaciones y el asistente de IA sirvan para aumentar la productividad del empleado y la colaboración dentro de cada célula o squad.

«El futuro pertenecerá a las organizaciones capaces de mantener sus datos y el talento de sus empleados distribuidos sin perder eficiencia.»

En definitiva, el equilibrio entre tecnología, política y geoestrategia en tiempos de guerra se ha vuelto más delicado que nunca. Las organizaciones que aspiren a sobrevivir en este nuevo entorno deberán asumir que la resiliencia ya no es un valor añadido, sino una condición existencial.

Alinear la arquitectura tecnológica con criterios de descentralización, seguridad y sostenibilidad operativa será tan esencial como cultivar el talento capaz de anticipar y reaccionar ante lo inesperado. Solo aquellas empresas que comprendan que la continuidad del negocio depende tanto de la robustez de sus sistemas como de la autonomía de sus equipos humanos estarán realmente preparadas para un futuro cada vez menos predecible.